Windows Shell欺骗漏洞CVE-2026-32202遭利用,敏感数据面临风险

微软与美国网络安全和基础设施安全局(CISA)近日就一个已被攻击者主动利用的Windows Shell欺骗漏洞发出警告。目前尚不清楚攻击者的具体身份,但俄罗斯黑客是主要嫌疑方。

CISA已要求所有联邦机构在5月12日前修补该漏洞(编号CVE-2026-32202)。根据微软的安全公告,该漏洞可能导致敏感数据泄露,但攻击者无法借此完全控制系统。

然而,一位安全专家警告称,从微软发现该漏洞到规定的修补截止日期之间存在较大时间差,这显著增加了安全风险。

补丁缺口带来的隐患

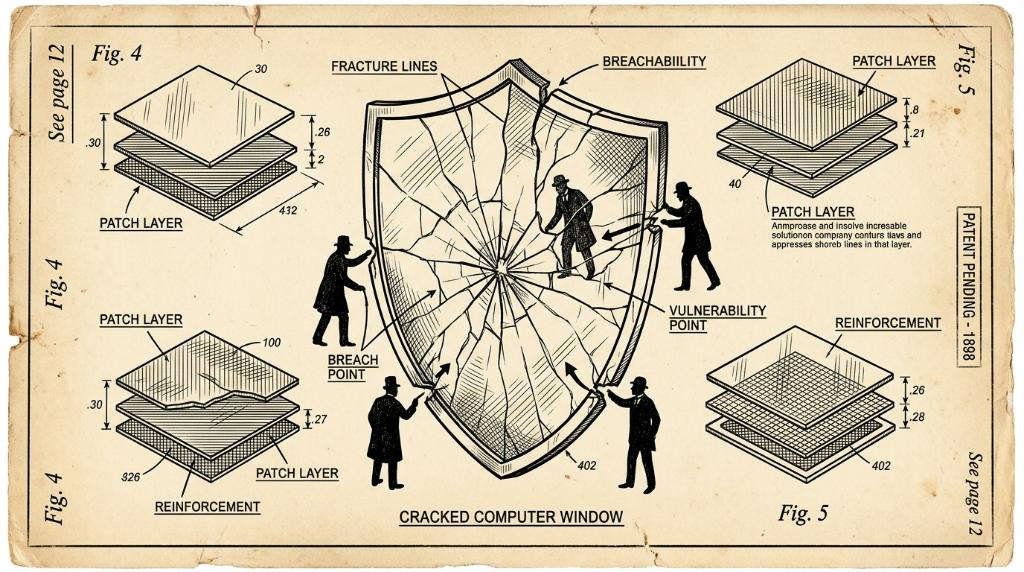

安全公司Menlo的首席信息安全官Lionel Litty指出,CVE-2026-21510的不完整补丁导致了CVE-2026-32202漏洞的出现,这进一步加剧了问题的严重性。"多年来这种情况屡见不鲜——厂商在处理漏洞时不够彻底,导致某些变体没有被完全修复。通常情况下,主要漏洞已被处理,但仍存在一些衍生影响。"这也意味着,在新补丁开发完成之前,完整修复方案将进一步推迟。

Litty指出,最大的问题在于所谓的"补丁缺口"。他解释说,首先存在厂商发现漏洞到发布补丁之间的时间差,其次是补丁发布后到各组织完成更新之间的时间差。例如,如果某次更新会打断用户的正常工作,用户可能会抗拒安装。"我们在平台上观察到,许多用户数周甚至数月都不进行更新。"

他也承认,厂商本身的响应效率已经较高,但他表示:"作为一名首席信息安全官,我必须权衡对用户造成多大程度的影响。"

14天修补窗口是否合理?

Info-Tech研究集团技术顾问Erik Avakian指出,CISA在设定修补截止日期时遵循了约束性操作指令(BOD)22-01的规定,该指令要求联邦机构在14至21天内完成漏洞修补。

"在高风险漏洞利用的情况下,CISA可将截止日期缩短至3天,"他说,"但CVE-2026-32202的CVSS评分为4.3,即便该漏洞已被主动利用,这一评分也未达到触发更快修补周期的政策门槛。因此CISA给出了14天的修补期限,符合其基于厂商评级的严格时间标准。"

他也承认,对于一个已在实际环境中被主动利用的漏洞,14天的修补窗口确实偏长。但他认为,未将其升级为紧急指令级修补周期(要求48至72小时内完成)的原因,除微软的评级外,还涉及多方面因素。

Avakian进一步解释:"首先,组织可以在不应用完整补丁的情况下,通过在防火墙边界封锁特定端口来降低风险。这类应对措施可在14天修补窗口期间有效控制风险,同时也为测试人员提供了更多时间,在正式上线前于测试或预发布环境中验证补丁的正确性。"

其次,他表示:"快速修补系统是一回事,但仓促行事又是另一回事——如果操作失误或补丁未经充分测试,可能导致关键系统和应用程序出现意外故障,带来额外风险。"

Avakian认同,首席信息安全官正面临艰难的平衡挑战,需要在安全风险与系统稳定性之间寻求取舍。

AI加剧漏洞利用风险

正如Litty所指出的,当前形势正在持续演变,生成式AI的兴起将在未来带来更多挑战。"随着AI成为问题的一部分,攻击与防御之间的时间差正在不断缩小,"他说。AI的普及使得技术能力有限的人也能更快速地利用系统漏洞,因此首席信息安全官不应再默认复杂攻击只来自国家级黑客组织。组织内部需要转变思维方式来应对这一现实。

"你不能再花几周时间测试一次升级然后再实施,必须以更快的速度行动,"他说。

Q&A

Q1:CVE-2026-32202漏洞会造成什么危害?

A:根据微软的安全公告,该漏洞可能导致攻击者获取敏感数据,但无法借此完全控制受影响的系统。目前该漏洞已被主动利用,CISA已要求美国联邦机构在5月12日前完成修补。

Q2:为什么补丁缺口(Patch Gap)会增加安全风险?

A:补丁缺口指的是从厂商发现漏洞到用户完成更新之间的时间差。这一缺口分为两段:厂商发现漏洞到发布补丁,以及补丁发布后到组织实际完成更新。许多用户因担心更新影响正常工作,会推迟数周甚至数月才更新,导致系统长期暴露在风险之中。

Q3:AI的发展会如何影响漏洞修补的紧迫性?

A:AI的普及使得技术能力较弱的人也能更快速地发动网络攻击,攻击门槛大幅降低。这意味着组织不能再假设复杂攻击只来自国家级黑客,必须加快补丁测试和部署的速度,改变"慢慢测试再上线"的传统思维方式。

暂无评论,快来抢沙发吧!